Thought Leadership

ロボットのセキュアな未来に向けて、サイバーセキュリティが果たす役割

概要

本稿では、まずロボットの制御を担うシステムが抱えるセキュリティ上のリスクについて説明します。その上で、セキュリティを確保するための効果的な手法を紹介します。更に、産業分野向けのセキュリティ規格に準拠するために必要な要件についての分析を行います。

はじめに

インダストリ4.0の中心にあるのは、ファクトリ・オートメーション(FA)です。そのため、インダストリ4.0の実現を目指す上ではロボットの存在が重要になります。つまり、組み立て作業などを担うロボットや、自律走行搬送ロボット(AMR:Autonomous Mobile Robot)、協働ロボット(コボット)など、産業用のロボット全般が重要な役割を担うということです。実際、現在のロボットはよりスマートで協調的なものになっています。しかも、人間の介入の有無にかかわらず複雑な作業をこなせるようになりつつあります。そのようにしてロボットの利用が拡大した結果、オートメーションのレベルは大きく向上しました。それに伴い、ロボットを制御するシステム(ロボット制御システム)の安全性とセキュリティの強化も強く求められるようになりました。当初、ロボットは主に工場の製造フロアで使用されるものでした。それが現在では、医療、軍事、物流、農業といった様々な分野で活用されるようになっています。安全性とセキュリティは、10年ほど前と比べてはるかに重視されるようになりました。事故を完全に防止するのは難しいでしょうが、悪意ある攻撃は阻止できるようにしなければなりません。悪意を持った人にロボットが乗っ取られ、自由に制御されるようなことがあれば致命的です。それにより、経済的/財政的な面で深刻な事態に陥る可能性もあります。

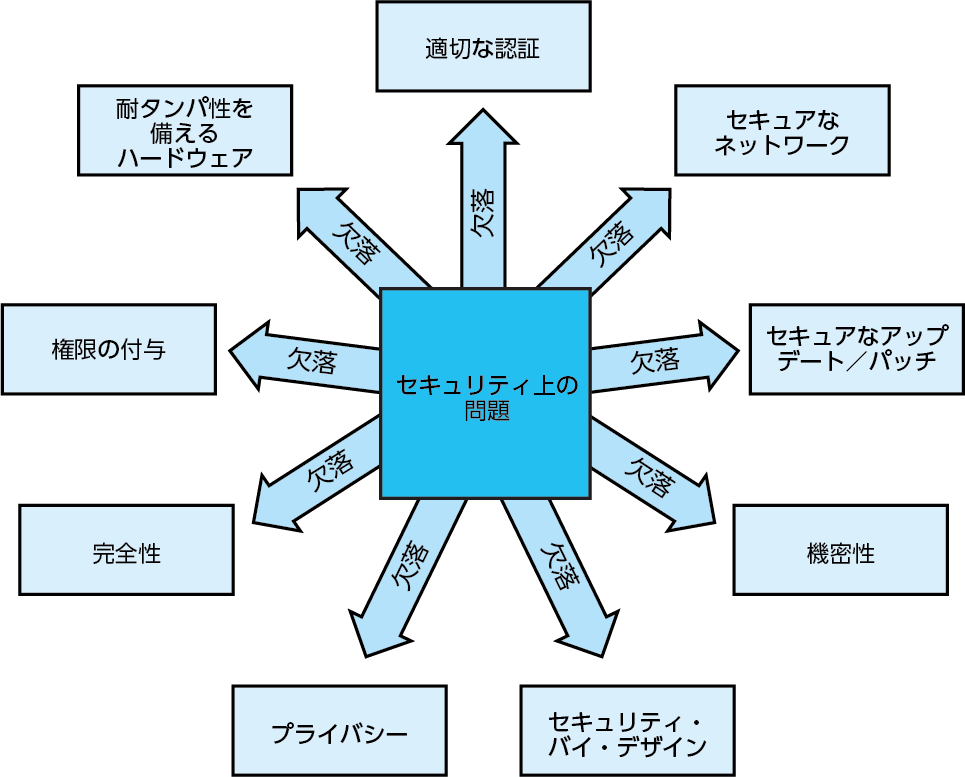

ロボット制御システムが抱える セキュリティ上のリスク

続いて、表1をご覧ください。これはいくつかの懸念事項の概要を示したものです。

| 欠落している要素 | 影響 |

| セキュアなネットワーク | 複数のロボット制御システムの間で行われる通信の安全性が損なわれる。それにより、なりすまし、改竄、盗聴などが生じやすくなる。システムの可用性に影響が及ぶ可能性もある |

| 適切な認証 |

|

| 機密性 | 暗号化に対応していない、または暗号化のアルゴリズムのレベルが低い場合、ロボットに関する機密データや設計の計画が傍受/暴露される可能性がある |

| 完全性 | ロボットに関する機密データや、構成情報、ファームウェアが保存中/転送中に改竄されるおそれがある |

| セキュアなブート、アップデート |

|

| 耐タンパ性を備えるハードウェア | ロボットには、非常に機密性の高い情報が保存されることがある(軍事/防衛の用途で使われるロボットなど)。そうした情報は、意図せぬ人物からアクセスされないよう保護しなければならない。耐タンパ性を備えるハードウェアを採用しなければ、侵襲的な攻撃から情報を保護するのは難しい |

| セキュア・バイ・デザイン | 最近まで、制御システムを開発する際にセキュア・バイ・デザインのアプローチが採用されることはほとんどなかった。そのため、旧来のアーキテクチャや設計を採用したロボットは侵入を許す可能性がある。つまり、攻撃を仕掛けるための脆弱性が見出され、悪用にあたる行為を許してしまうおそれがある |

| アップデート | ロボットのOS、ファームウェア、ソフトウェアのアップデートが適切に行われていない場合、サイバーフィジカル攻撃にさらされる可能性がある |

注:セキュリティ上のリスクは、かなりの割合でソフトウェアの脆弱性に起因します。

産業/ロボット向けの法令、サイバー・レジリエンスと安全対策の強化を後押し

サイバーセキュリティを取り巻く状況は急速に変化しています。産業分野やロボットの分野を対象とした規制や法令が増えていることも、そうした変化の1つです。現在では、サイバーセキュリティを対象とした法律も少なくありません。代表的なものとしては、EUのサイバーセキュリティ法(EU Cybersecurity Act)やサイバー・レジリエンス法(EU Cyber Resilience Act)、米国の重要インフラ向けサイバー・インシデント報告法(U.S.Cyber Incident Reporting for Critical Infrastructures Act)が挙げられます。中国やインドでも新たな規制や法令が誕生しています。米国立標準技術研究所(NIST:National Institute of Standards and Technology)のOTセキュリティ・ガイド(Guide to Operational Technology (OT) Security)やIEC62443のような規格は、技術企業にとっての指針になります。セキュア・バイ・デザインのアプローチを採用すれば、サイバー攻撃に対してレジリエントな制御システムを開発することができます。

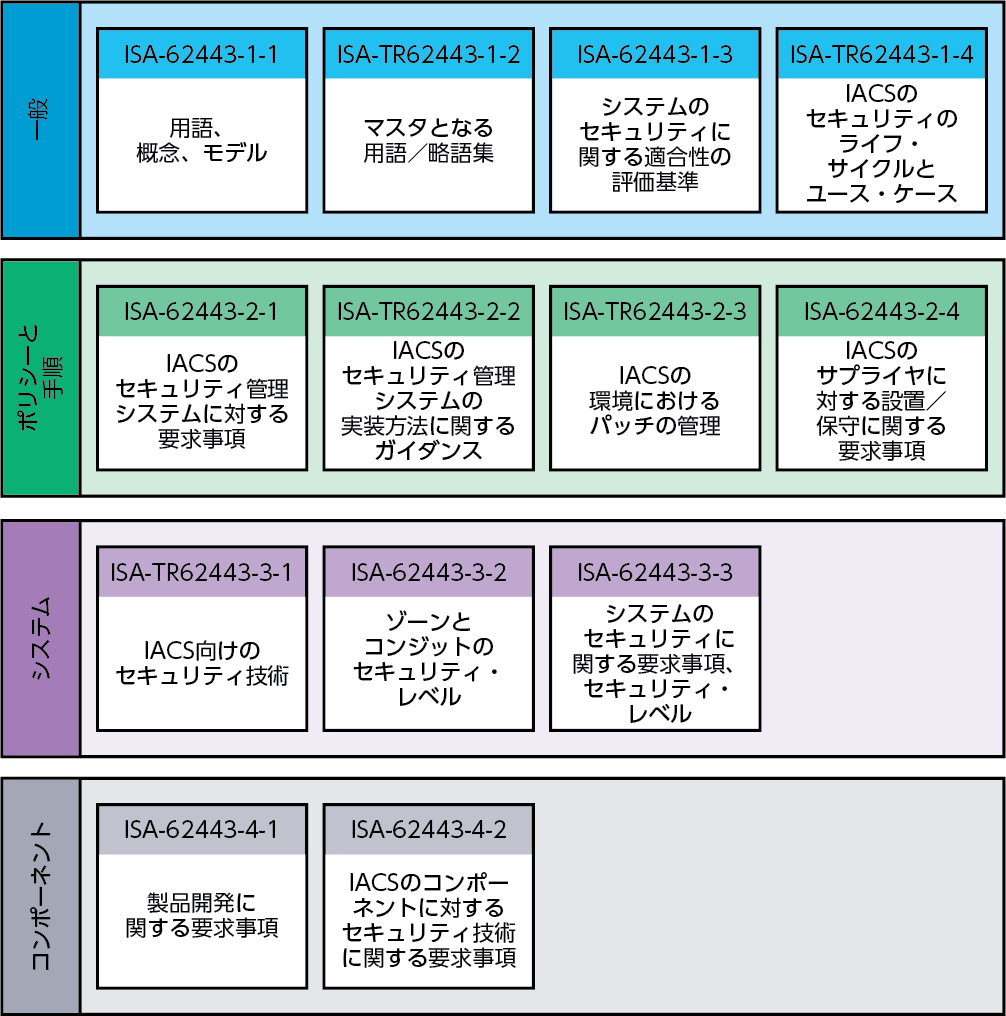

IEC 62443が定めるIACSの要件

IEC 62443では、プロセスや手順について多くの事柄を規定しています。ただ、IEC 62443-4-1とIEC 62443-4-2では、コンポーネントのセキュリティに関する規定に重点が置かれています。IEC 62443-4-2では、コンポーネントを次のように分類しています。すなわち、ソフトウェア・アプリケーション、ホスト・デバイス、組み込みデバイス、ネットワーク・デバイスの4種です。この規格では、各種のコンポーネントに対する要求事項(CR:Component Requirement)と強化要求事項(RE:Requirement Enhancement)に基づいて機能のセキュリティ・レベル(SL:Security Level)を定めています。SL1からSL4までの4つのレベル(SL)のうち、SL3とSL4はハードウェア・ベースのセキュリティを必要とします。

ロボット向けセキュリティ・システムの開発に必要な機能と技術

セキュアなロボット制御システムを構築するには、図1と表1に示したリスクに対処する必要があります。技術的な面で必要な機能や技術としては、以下のようなものが挙げられます。

- セキュアな認証:デバイス/コンポーネントのIDを確認するためにセキュア認証用IC を採用する

- セキュアなコプロセッサ:セキュアなストレージと暗号化の処理に対応するための専用ハードウェアを活用する

- セキュアな通信:データ交換に対する保護を実現するために、暗号化用のプロトコルを実装する

- アクセス制御:システムに対する不正なアクセスを制限するために、権限をきめ細かく設定する

- 物理的なセキュリティ対策:物理的な改竄を防ぐための対策を導入する

セキュア認証用ICやコプロセッサICなどはターンキーのソリューションとして設計されています。それらは上記の要件を満たすことを目的としたものであり、実装が容易でコスト効率に優れています。このような専用ICの機能は、ホスト・プロセッサ向けに設計された包括的なソフトウェア・スタックによって補完されます2。

なお、ディスクリートのセキュア・エレメントを使用すれば、攻撃を受けたアプリケーション・プロセッサから別のICに保存された認証情報へのアクセスを防止することができます(隔離)。そのため、システムのレジリエンスが高まります。

セキュアなシステムを開発するためには、構造化されたアプローチを採用する必要があります。そのアプローチは、要件の収集、脅威のモデル化、セキュアな設計、実装、テスト、認証、保守を包含するものになります。セキュア開発ライフサイクル(SDLC:Secure Development Life Cycle)に従えば、開発プロセスに最初から確実にセキュリティ対策が組み込まれることになります。

ロボットのセキュリティを確保するための理想的なパートナー

アナログ・デバイセズは、セキュリティを確保するためのコプロセッサとして「MAXQ1065」や「DS28S60」といった製品を提供しています。つまり、当社はそうしたターンキー・ソリューションとなるICのベンダーです。しかし、当社はそのような枠組みを超えて、ロボット業界のお客様がセキュリティに関する多様な要件を満たせるよう支援を行っています。当社は、セキュリティとロボティクスに関する広範な専門技術の融合を図っています。それにより、ロボットの安全を確保する上で直面する特有の課題に対処可能な理想的なソリューションを提供しています。つまり、単なるICベンダーではなく、ソリューション・プロバイダとしての立場を確立しているということです。セキュリティやロボットに精通している当社と連携すれば、お客様は包括的なソリューションを構築できます。つまり、ハードウェア、ソフトウェア、システムの各レベルにわたって課題を解決できるということです。

アナログ・デバイセズは、ロボットのセキュリティを確保するためには、包括的なアプローチが必要だということを強く認識しています。それに基づき、コンポーネント・レベルの製品を開発するだけでなく、システム・レベルの視点で必要になるものを提供しています。つまり、ハードウェアとソフトウェアをカバーすることにとどまらず、システム間の通信やシステムの統合といった側面にも注目しています。それにより、すべての重要なコンポーネントをシームレスに統合できるようにしています。

ここで、アナログ・デバイセズと自動車業界の企業による代表的なコラボレーションの例を紹介しておきましょう。それは、ワイヤレス・バッテリ管理(バッテリ・マネージメント)システム(wBMS:Wireless Battery Management System)に関するものです。当社は、お客様との緊密な連携によってISO 21434の認証を取得したwBMSを開発しました。つまり、そのwBMSは安全かつセキュアなものであることが実証されています。当社は、その卓越した能力を活かし、堅牢性の高いセキュリティ対策を実現したということです。同時に、そのwBMSは包括的なソリューションを提供するというアナログ・デバイセズのコミットメントを具現化したものでもあります。アナログ・デバイセズは、セキュリティに関する実装を行うための当社の専門技術が広く活用されるようにしたいと考えています。そのためには、ロボット業界のお客様とも、自動車業界で行ったのと同様の協調的な取り組みを推進する必要があります。ステークホルダと緊密に連携することにより、自動車分野での経験と成果を活かして安全かつセキュアなロボットの開発に貢献することが当社の目標の1つです。

アナログ・デバイセズは、セキュリティに関する多様な能力を活かしつつ、献身的な取り組みを進めています。お客様に対しては、サイバーセキュリティに関連するあらゆる案件に対し、比類ないレベルの専門技術とサポートを提供しています。システム設計に携わる企業にとって、当社が選択すべきパートナーであることは間違いありません。

当社に関する詳細な情報は、以下のようなアプローチによって取得することができます。

- EngineerZone™では、セキュリティに関連するブログを公開しています。そこで行われるディスカッションに参加すれば、組み込みセキュリティのコミュニティとの交流を図り、知見を共有することができます。まずは質問するという形でコミュニティに参加することにより、進行中の議論に貢献していただければ幸いです。また、「セキュリティ」という語で検索を行えば、それに関する貴重な記事やリソースにアクセスできます。

- 当社ウェブサイトの組み込みセキュリティのページや1-Wire® に関するページを活用すれば、様々なセキュリティ製品に関する情報や貴重な知見を得ることができます。最新の技術記事、アプリケーション・ノート、ビデオをご覧いただけば、セキュリティに関する理解を深めることが可能になるでしょう。最新製品の情報を取得するといった形で、ぜひ当社のセキュリティ技術について詳しく知っていただきたいと思います。

- wBMSについては、アナログ・ダイアログの記事「ワイヤレス・バッテリ管理システムの新時代、注目すべきはセキュリティのレベル」が参考になります。この記事をご覧になれば、当社のwBMS において、セキュリティがどれだけ重視されているのか理解していただけるでしょう。

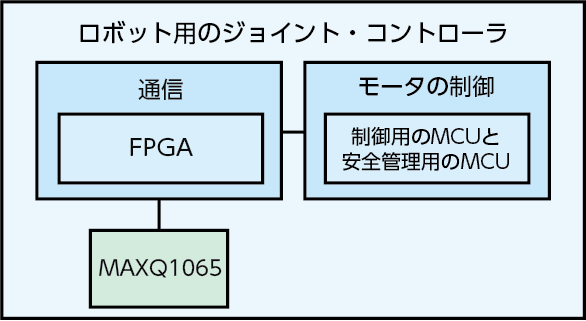

ロボットのジョイント・コントローラの構成例

ロボットでは、ジョイント(関節)の制御が非常に重要です。図3に示したのは、ジョイント・コントローラの設計例です。

この設計では、MAXQ1065を採用しています。同ICを使用することにより、セキュア・ブートの機能を実装することができます。その結果、システム全体のセキュリティを強化することが可能になります。MAXQ1065は、暗号鍵用のセキュアなストレージ、セキュアな通信プロトコル、暗号処理などに対応する様々な機能を備えています。今後の記事では、このようなユース・ケースについて深く掘り下げると共に、実用的なアプリケーションの例を紹介する予定です。

まとめ

今後のロボット開発においては、サイバーセキュリティが非常に重要な要素になります。様々な脅威に対する保護を実現するには、セキュアな認証、暗号化された通信、サプライ・チェーンへのセキュリティ技術の適用といった強固な対策を導入することが不可欠です。重要なのは、サイバーセキュリティを何よりも優先することです。その上で、アナログ・デバイセズの専門技術を活用すれば、相互に接続された世界に出現する新たなリスクを回避しつつ、ロボットの潜在能力を最大限に引き出すことが可能になります。

なお、「Robotic Security Use Cases and Implementation for a Secure Future(ロボットのセキュリティ機能のユース・ケースと実装、セキュアな未来を実現するには?)」という記事では、サイバーセキュリティとロボットの関係について詳しく説明しています。現実のシナリオにおいて、アナログ・デバイセズのセキュリティ製品を活用する方法も紹介しています。

参考資料

1 Jean-Paul A. Yaacoub、Hassan N. Noura、Ola Salman、Ali Chehab「Robotics Cyber Security: Vulnerabilities,Attacks, Countermeasures, and Recommendations(ロボティクスのサイバーセキュリティ -- 脆弱性、攻撃、対抗策、推奨事項)」International Journal of Information Security、2021年3月

2 Christophe Tremlet「IEC 62443シリーズの規格:サイバー攻撃からインフラストラクチャを保護する方法」Analog Devices、2023年4月

※初出典 2024年 TECH+(マイナビニュース)

詳細を閉じる

詳細を閉じる